4. Обзор веб-интерфейса

Основным сценарием использования Спрут IAM является предоставление окна авторизации при получении доступа к приложениям защищаемой информационной системы. Однако настройка интеграции с приложениями, ведение справочника пользователей, выдача разрешений и настройка процедур идентификации, аутентификации и авторизации производится через веб-интерфейс.

Интерфейс пользователя

Обычному пользователю (не администратору) при входе в Спрут IAM доступен упрощённый интерфейс, предоставляющий необходимый минимум действий, связанных с его собственной учетной записью - единое окно авторизации, просмотр информации профиля, смена пароля, привязка и отвязка факторов авторизации, управление хранилищем паролей.

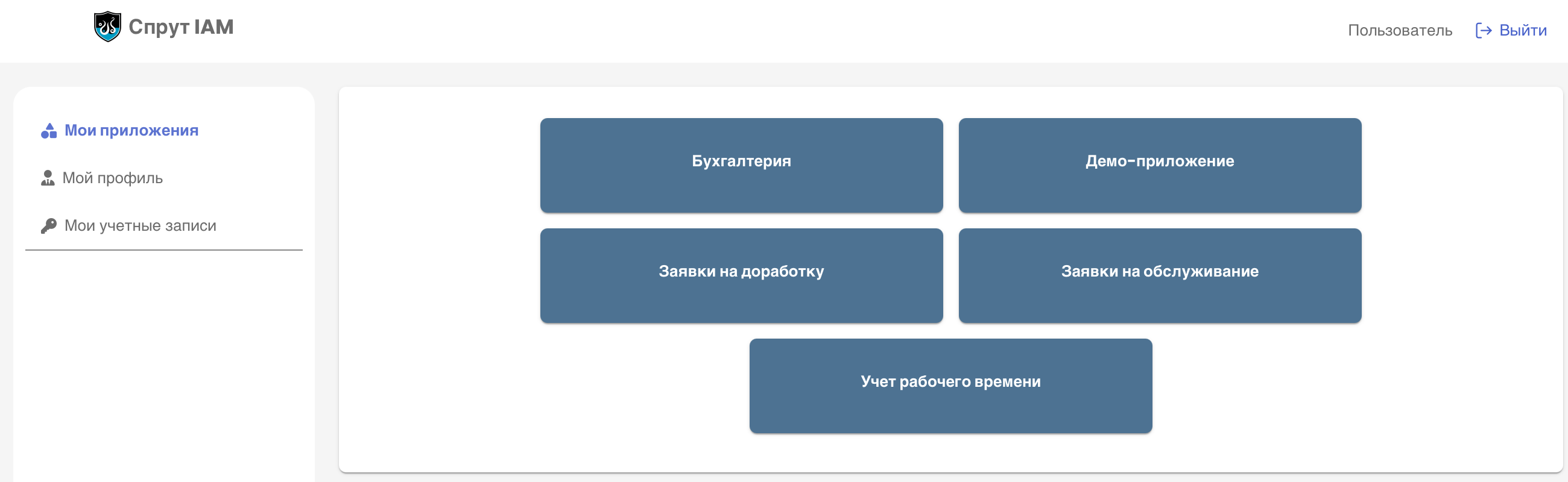

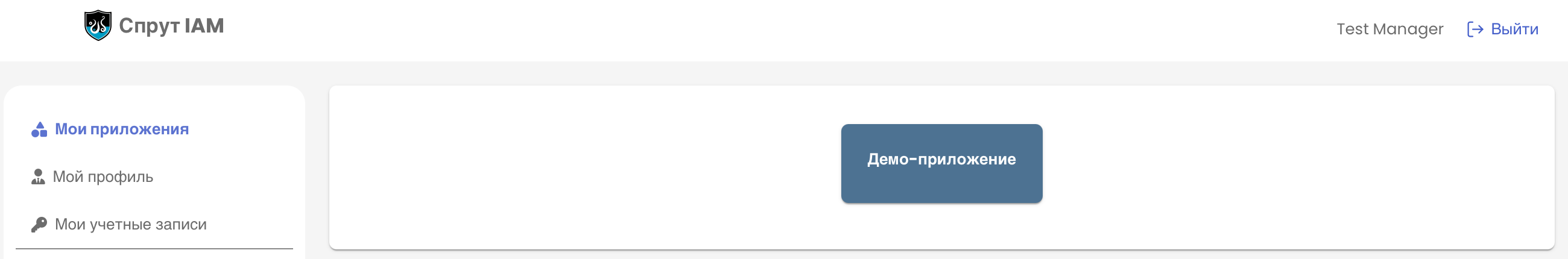

Мои приложения

При первом входе открывается раздел "Мои приложения", в котором выводятся кнопки быстрого входа в приложение - для всех приложений, доступных пользователю.

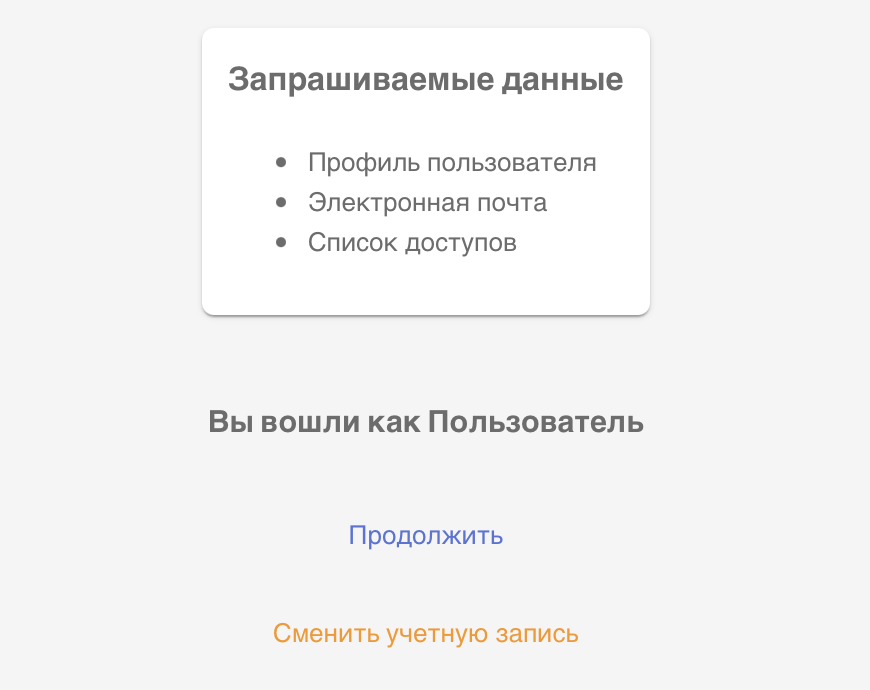

Нажатие на кнопку быстрого входа в приложение открывает диалог перехода в приложение без ввода пароля. При этом для идентификации пользователя используется текущая сессия приложения Спрут IAM, сохраненная в браузере.

Для входа в приложение с учетной записью активного пользователя нажмите кнопку Продолжить. Для смены текущего пользователя нажмите кнопку Сменить учетную запись (в этом случае придется заново пройти аутентификацию).

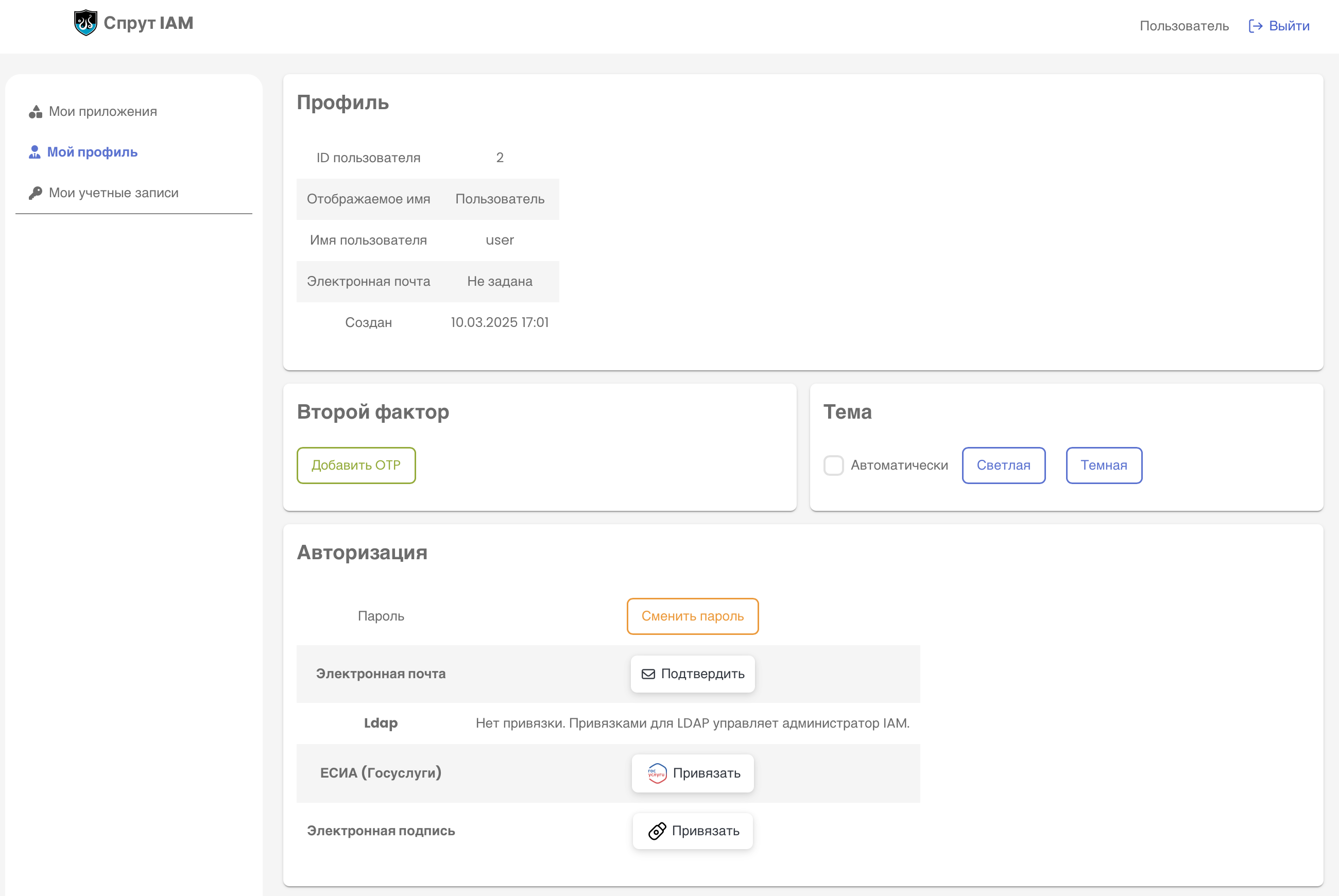

Мой профиль

В разделе "Мой профиль" можно посмотреть данные профиля пользователя, которые передаются в ходе авторизации в приложения (идентификатор, имя пользователя, логин, электронная почта), а также настроить тему оформления (доступна светлая тема, темная тема, а также динамическая, автоматически переключаемая).

В этом же разделе можно установить, изменить или сбросить второй фактор авторизации - код OTP/TOTP.

Кроме того, с этого же экрана производится управление идентификационными данными пользователя. Перечень доступных для привязки факторов аутентификации задается администратором в настройках программы. Опционально пользователю могут быть доступны один или несколько факторов аутентификации: логин, электронная почта, идентификатор в домене или стороннем сервисе аутентификации (ЕСИА, СберID, ЯндексID, VK ID), а также сертификаты электронной подписи и токены WebAuthn.

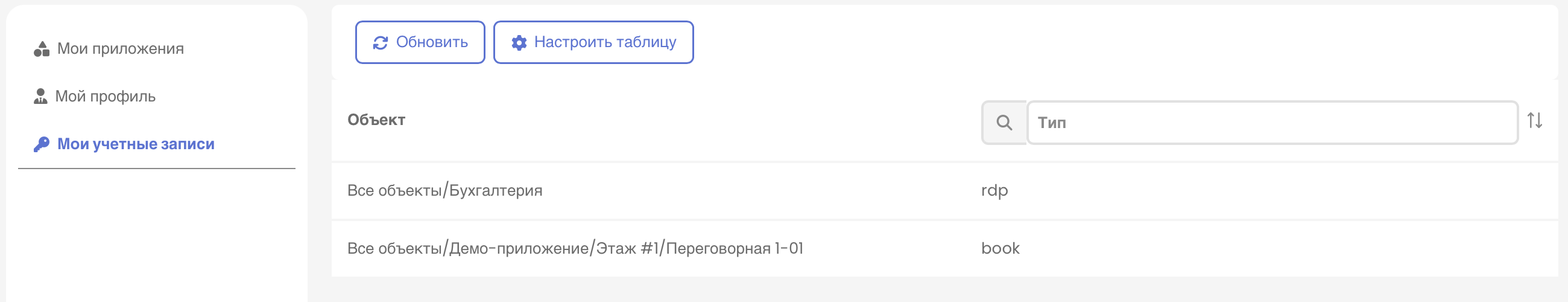

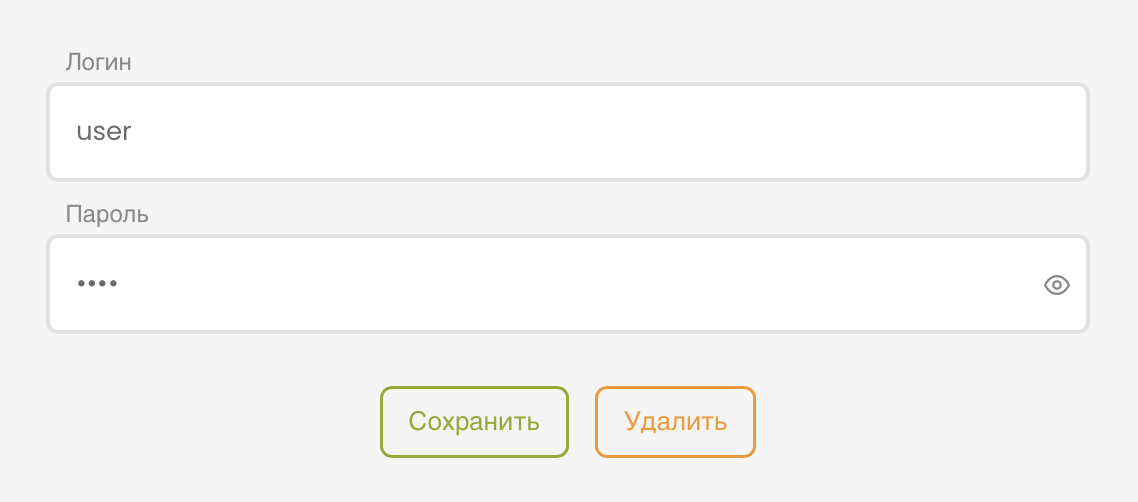

Мои учетные записи

Спрут IAM можно использовать в качестве хранилища паролей пользователей. Сохраненные пользователем пароли отображаются в разделе "Мои учетные записи".

Для того чтобы запросить у пользователя логин и пароль для последующего сохранения используется специальный эндпоинт, использующий идентификатор сессии для идентификации владельца логина и пароля /user-credential

Параметры вызова, доступные для передачи в URL:

domain, login, password - запрашивать ли соответствующие данные (ключ=1) или игнорировать, не запрашивать и не сохранять (пустое значение)

type - тип записи, значение типа "строка", которое будет записано в хранилище

objectId - идентификатор объекта, для доступа к которому сохраняются данные

appId - идентификатор приложения, в контексте которого сохраняются данные

get - действие: получить данные (get=1) или сохранить (пустое значение)

Интерфейс администратора

Администратор после входа в систему, помимо базового набора возможностей, описанного выше, видит расширенное меню управления Спрут IAM.

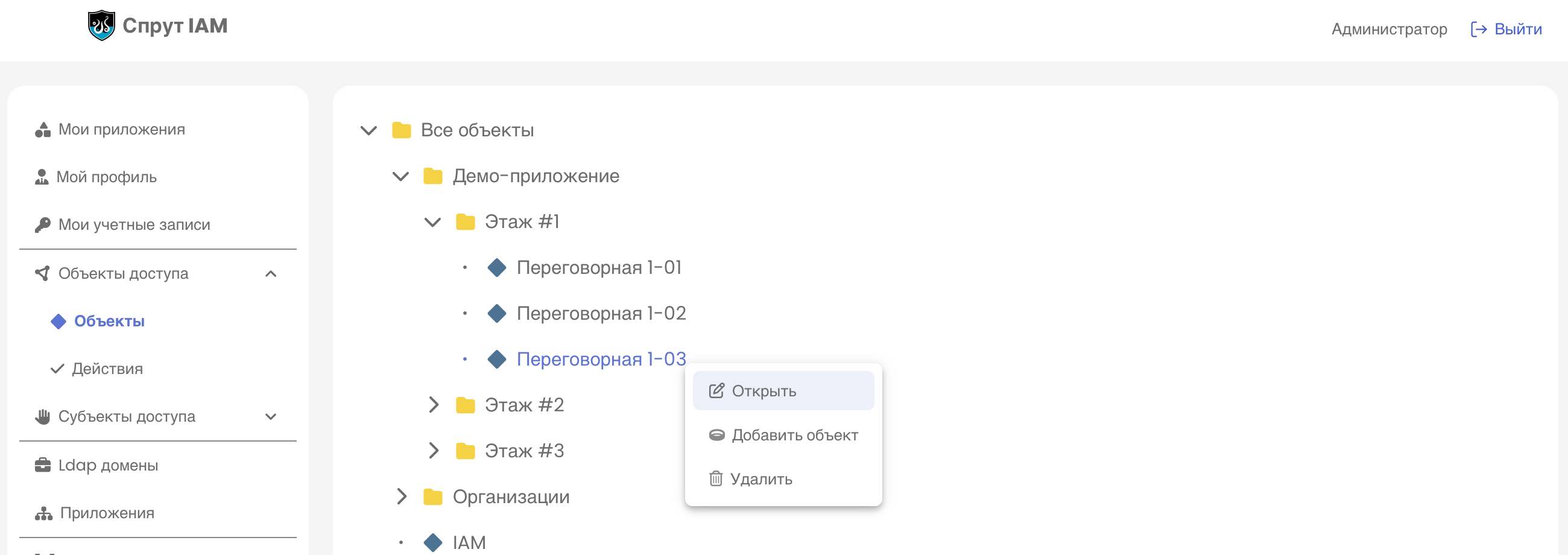

Объекты доступа

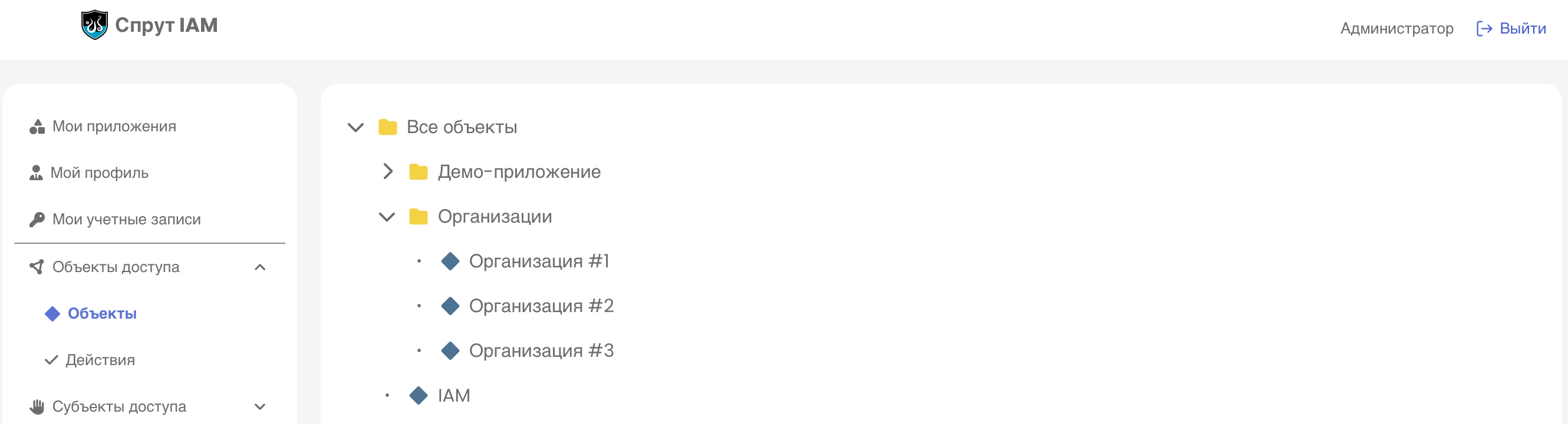

Раздел "Объекты доступа" предназначен для ведения иерархического списка объектов (включая организации) и действий над объектами, сгруппированных по приложениям. Списки можно вести вручную, однако рекомендуется использовать интеграционное API для автоматической загрузки списков из защищаемых приложений.

Список объектов разделен по приложениям и может быть иерархическим. Список организаций не привязан к приложению и выделен в отдельную папку:

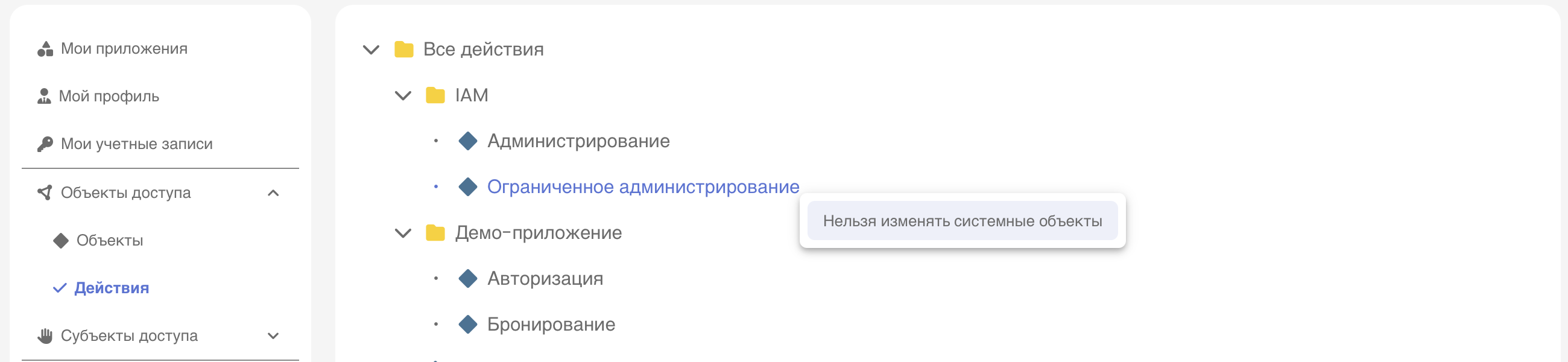

Список действий также разделен по приложениям и может быть иерархическим. При этом список действий для Спрут IAM фиксирован и не может изменяться.

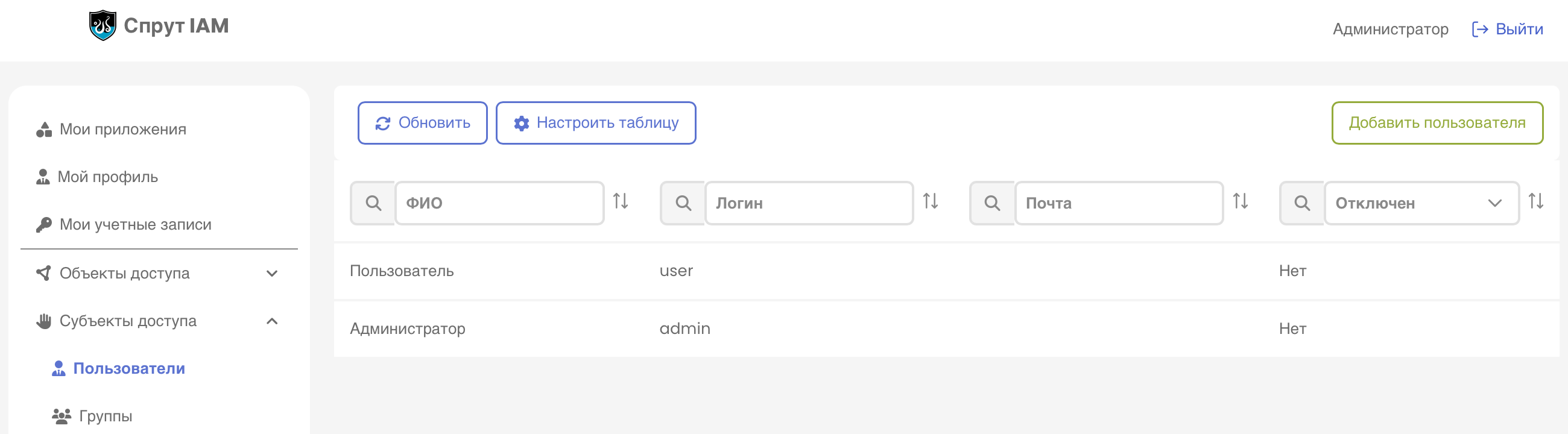

Субъекты доступа

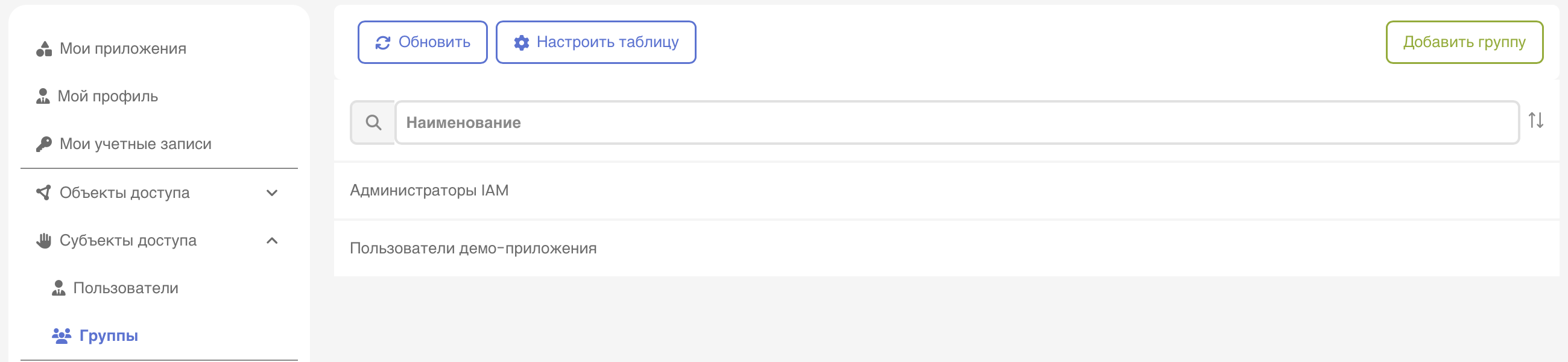

Раздел "Субъекты доступа" предназначен для ведения справочника пользователей, а также для назначения прав доступа - напрямую конкретным пользователям, либо через механизм групп пользователей.

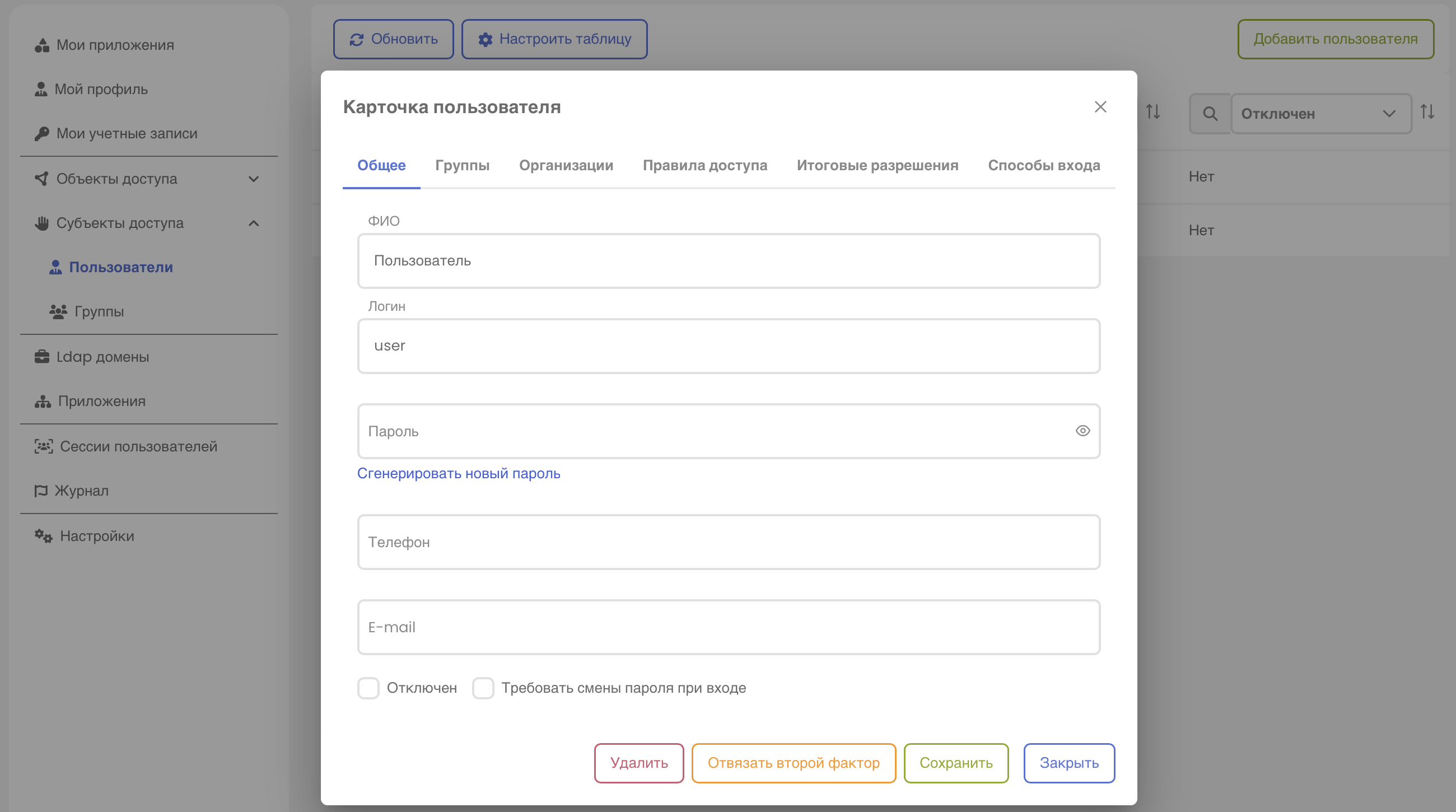

Список пользователей предназначен для добавления, просмотра, редактирования и удаления учетных записей пользователей.

В карточке пользователя можно редактировать информацию профиля, управлять факторами аутентификации, осуществлять привязку к группам и организациям. Также в карточке пользователя можно назначать индивидуальные правила доступа.

При большом количестве пользователей в информационной системе не рекомендуется использовать индивидуальные правила доступа. Это приведет к сложностям аудита политик безопасности и актуализации назначенных прав. Лучше будет использовать механизмы группировки пользователей и их разделения по организациям.

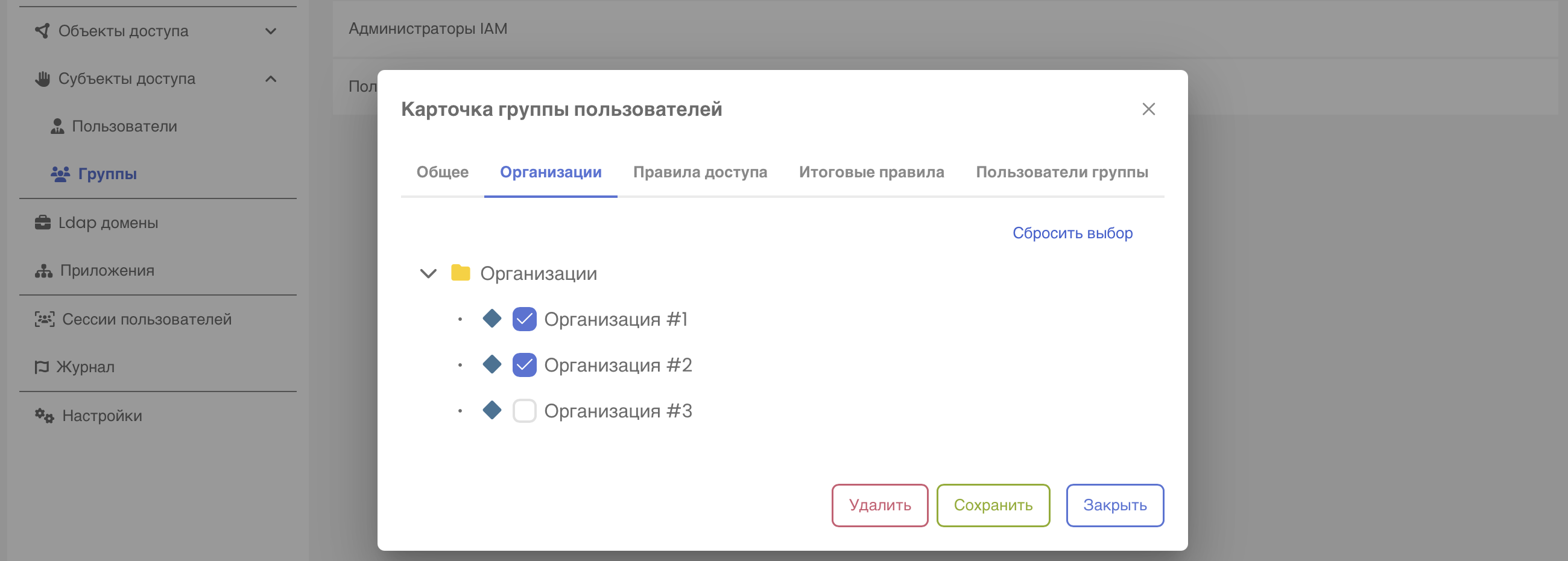

Пользователей, включенных в группу, можно привязать к одной или нескольким организациям. Это удобно в случаях, когда пользователей очень много и для их ведения назначается несколько администраторов с ограниченными правами. Такие администраторы могут управлять только теми пользователями, которые привязаны к тем же организациям, что и сами администраторы.

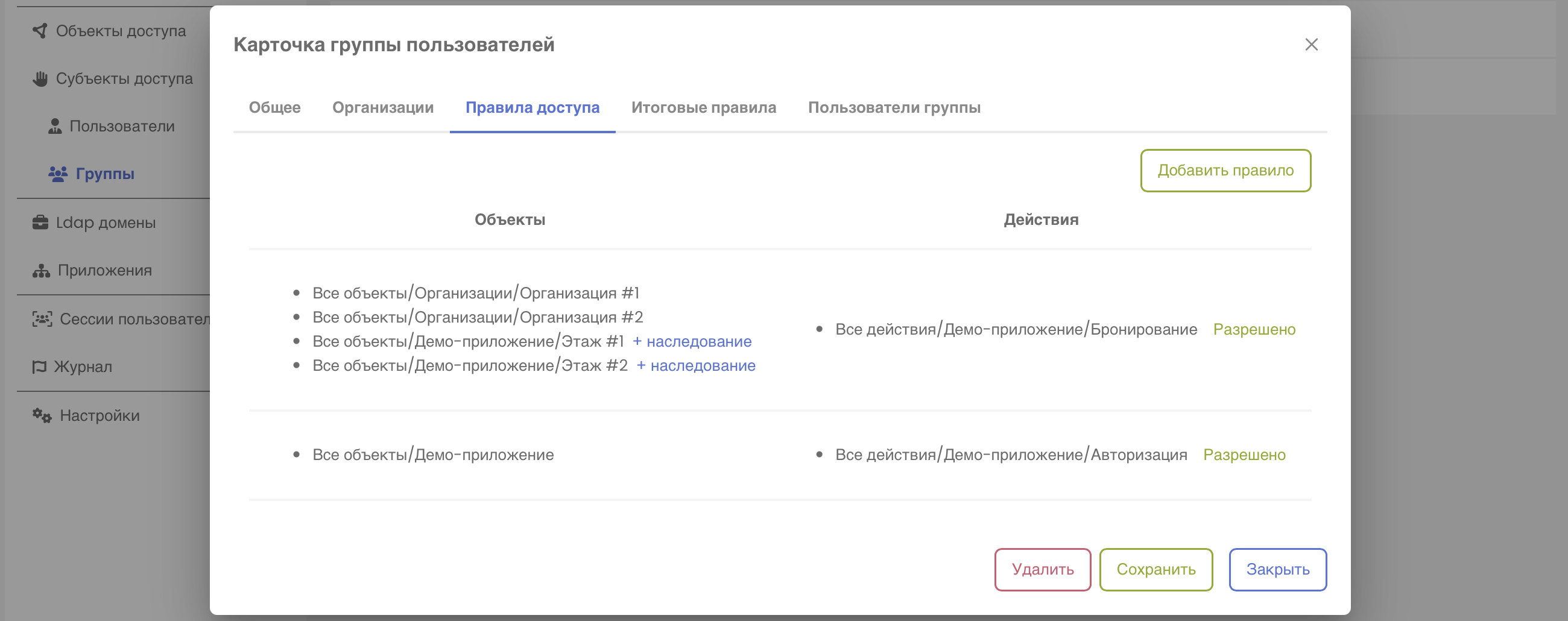

Правила доступа также удобнее назначать сразу для всех пользователей, включенных в группу. При необходимости изменения правил доступа, например в связи с изменением политик безопасности, достаточно сделать этого для соответствующих групп пользователей.

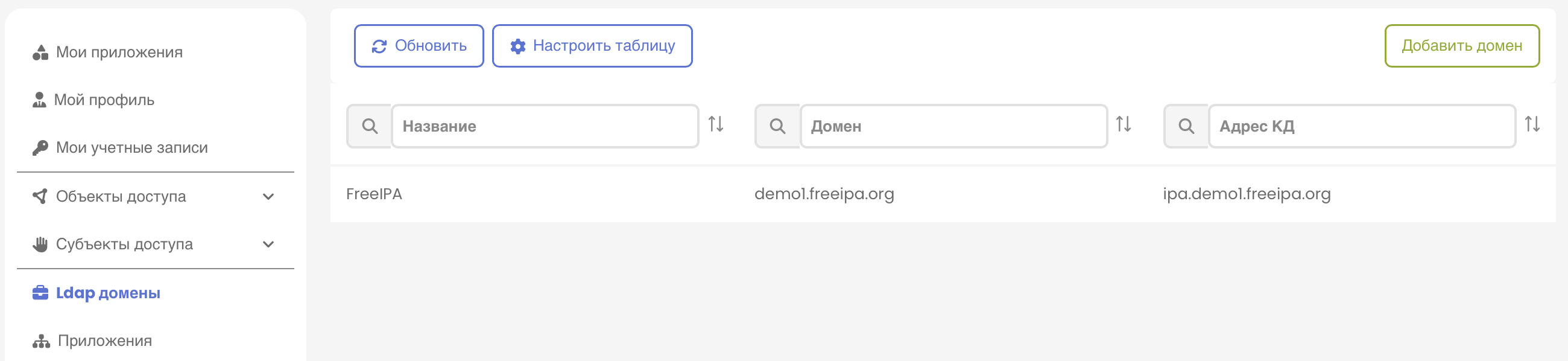

Интеграция LDAP доменов

Спрут IAM позволяет использовать LDAP домены в качестве подключаемых источников данных о пользователях. При подключении LDAP домена можно не вести списки пользователей вручную в Спрут IAM. Вместо этого можно включить загрузку данных о пользователях из LDAP домена, а также использовать доменную аутентификацию.

Перечень подключенных LDAP доменов ведется в разделе "LDAP домены". Поддерживается подключение доменов Linux (FreeIPA или OpenLDAP) и Windows (Active Directory).

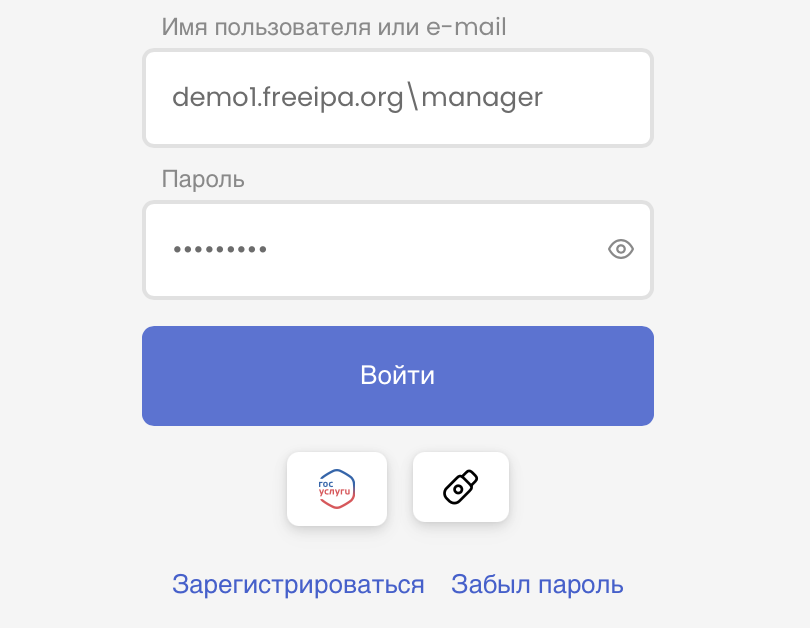

При использовании доменной аутентификации, пользователь должен указать имя домена в поле логина. Если учетная запись доменного пользователя отсутствует в Спрут IAM, она может быть создана автоматически.

Пользователи, созданные автоматически в ходе доменной аутентификации, включаются в группу пользователей, обладающих определенным набором прав "по умолчанию".

Таким образом, при наличии в организации LDAP домена, можно переложить ведение списка пользователей на владельца домена и не дублировать ведение учетных записей для непривилегированных пользователей.

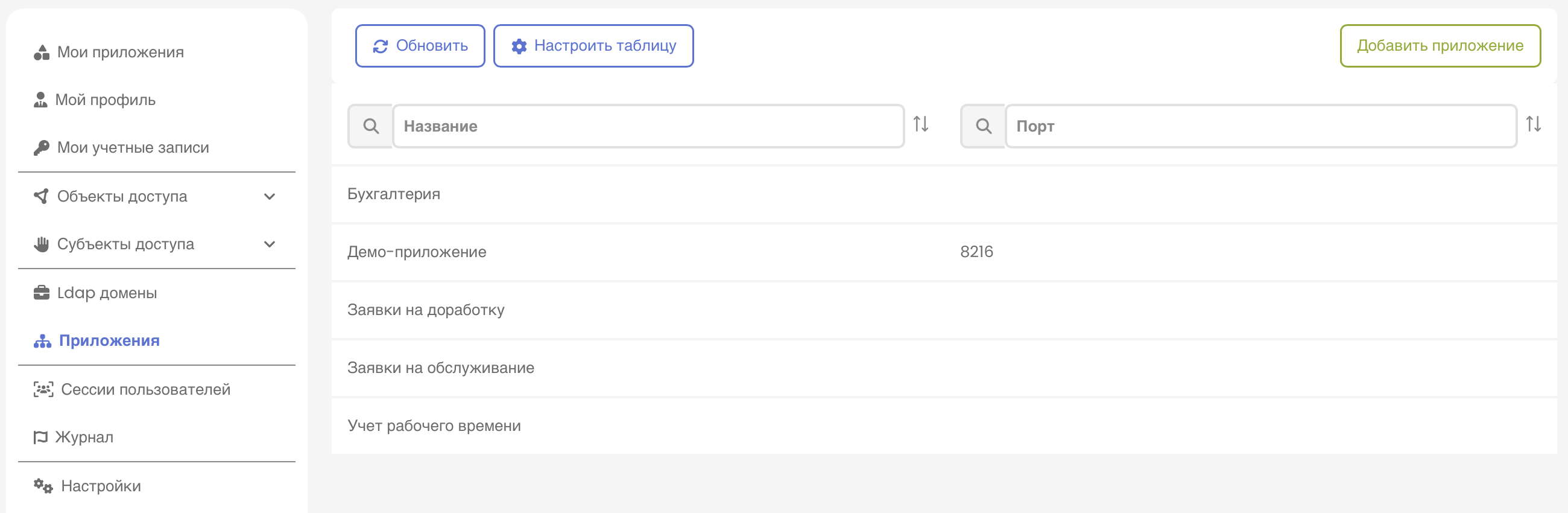

Интеграция приложений

Приложения, доступ к которым управляется с помощью Спрут IAM, перечислены в разделе "Приложения".

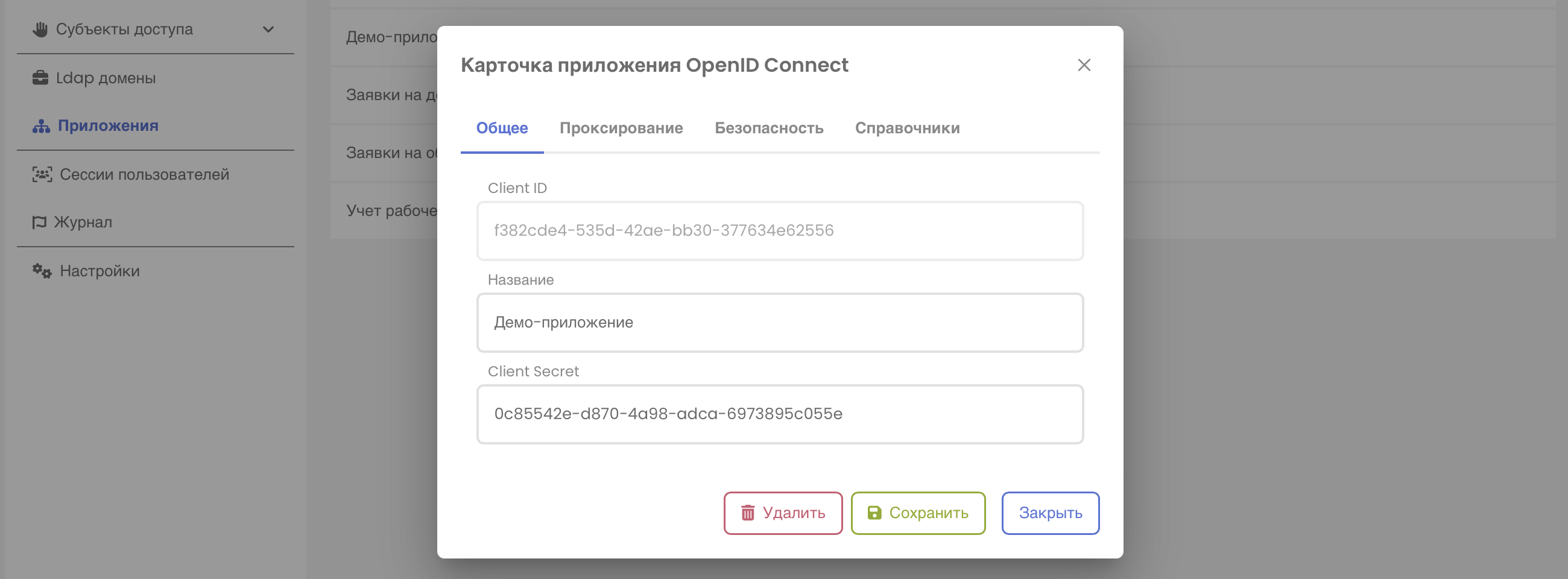

Основные идентификаторы приложения - это ключи Client ID и Client Secret. Они назначаются автоматически при подключении нового приложения. Ключ Client Secret может быть изменен, например, в случае компрометации.

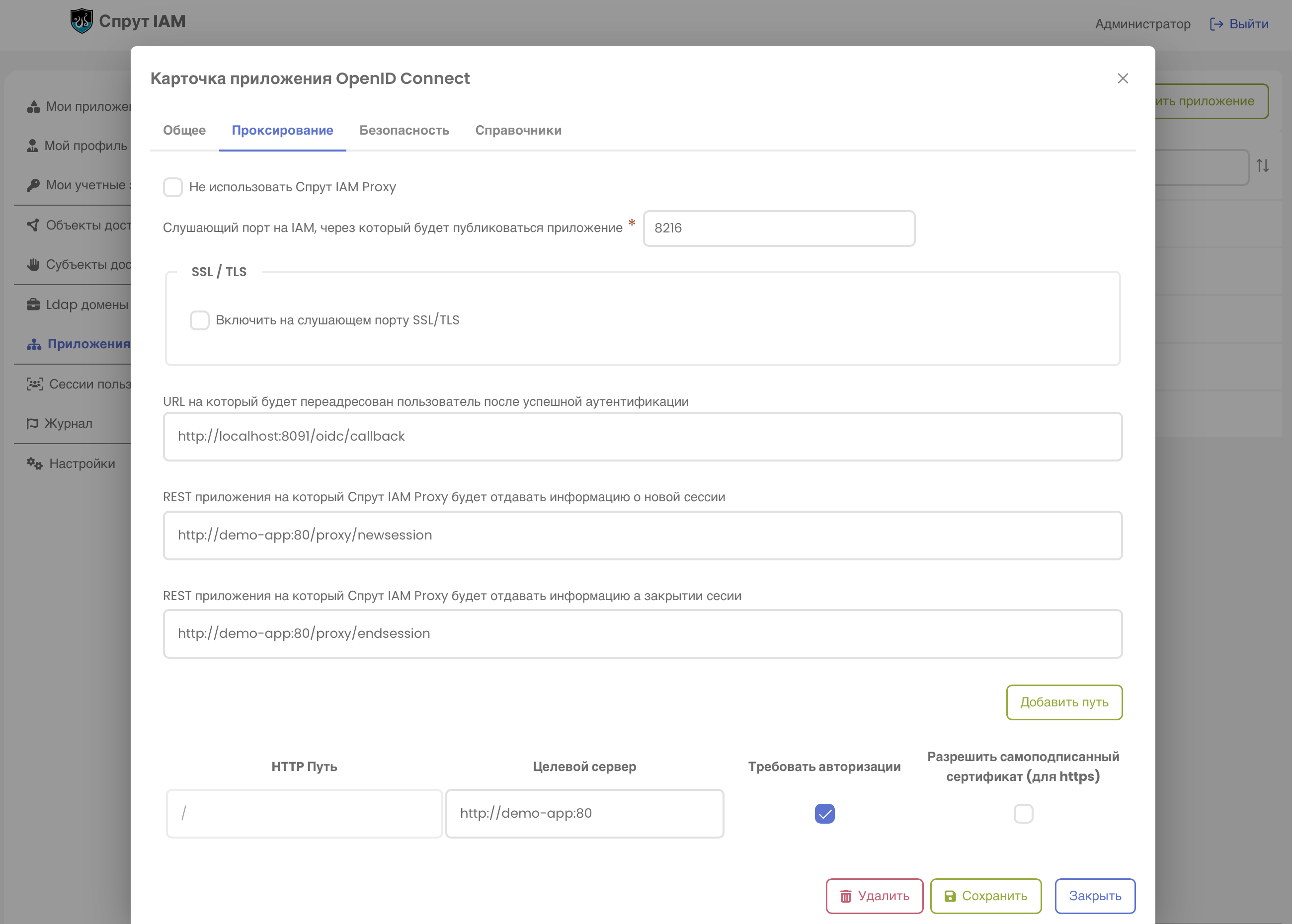

Самый простой способ интеграции приложения - это использование прокси-сервиса Спрут IAM. При этом достаточно выбрать порт на котором будет опубликован прокси-сервис, указать внешний URL приложения, на который будет перенаправлен пользователь в случае успешной адресации, реализовать в приложении (опционально) и настроить эндпоинты, на которые Спрут IAM будет передавать информацию о начале и завершении сессии.

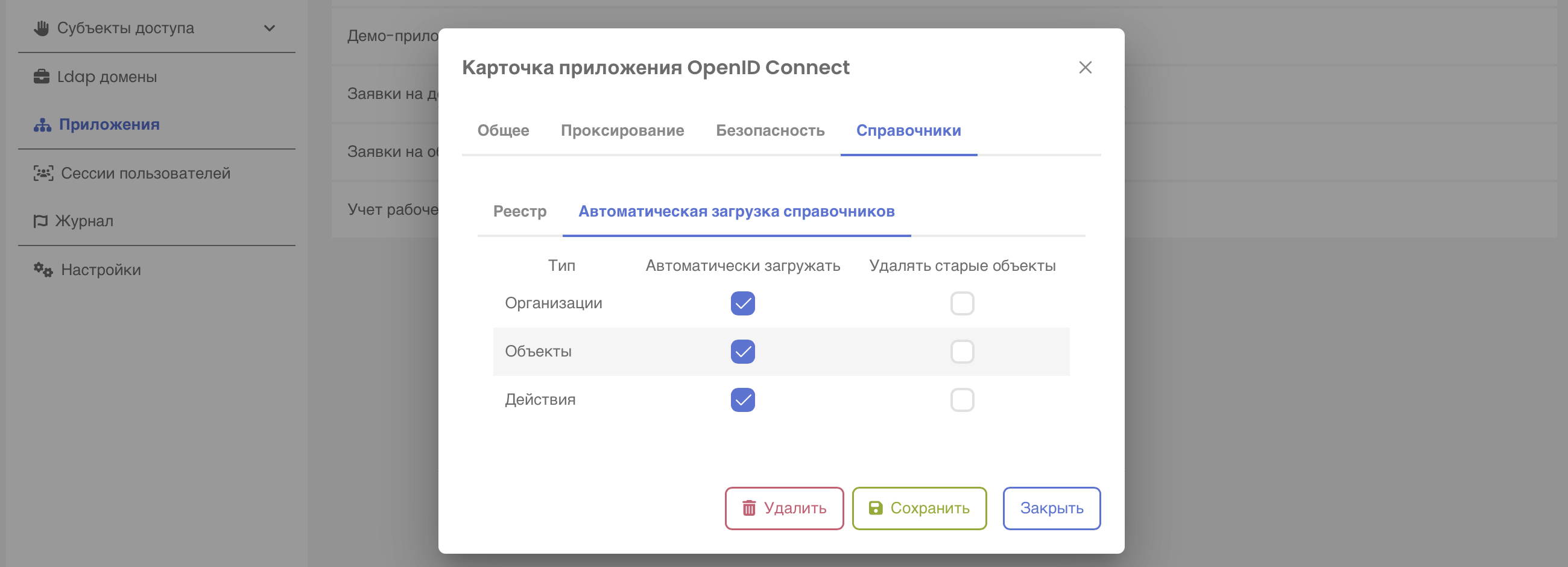

Если приложение использует гранулярные права доступа в разрезе объектов, передаваемых через специальное API, можно настроить правила автоматической загрузки справочников Организаций, Объектов и Действий.

Всю остальную работу по вызову и проверке авторизации, управлению сессиями пользователей, блокировке сеансов в случае бездействия - берет на себя прокси-сервис. Если же этих возможностей недостаточно, можно реализовать работу со Спрут IAM самостоятельно, без прокси-сервиса, по стандартному протоколу OIDC.

Аудит доступа

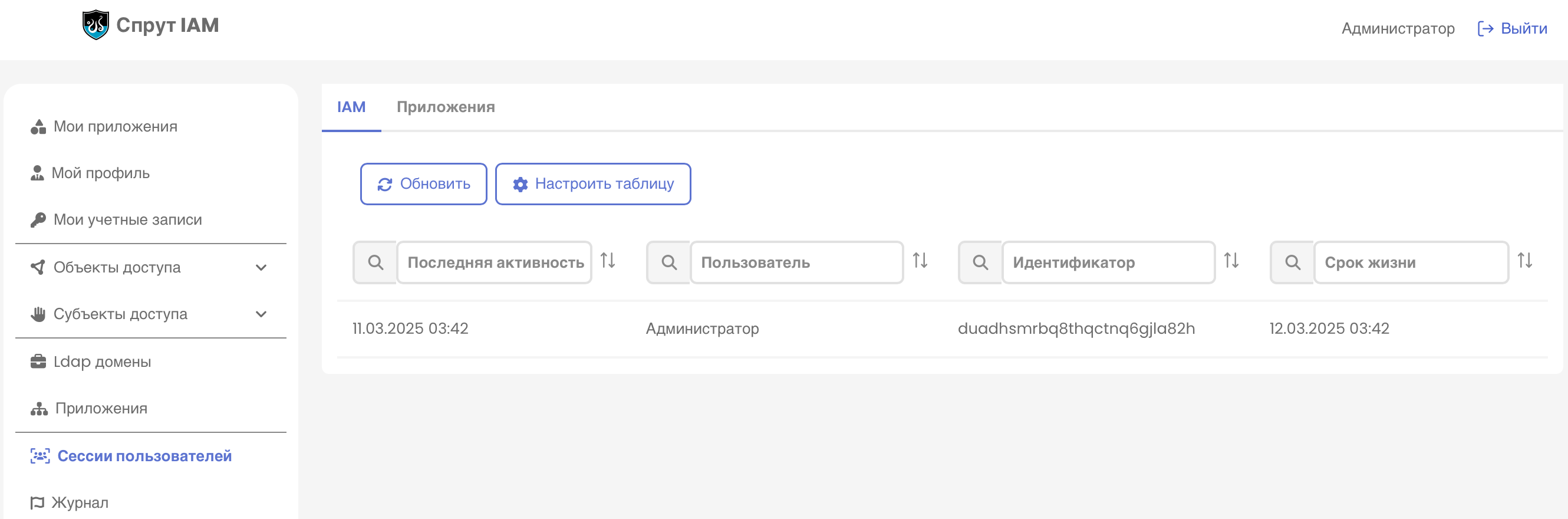

В разделе "Сессии пользователей" можно просмотреть список активных и завершенных сессий пользователей в разрезе приложений. Сессии доступа к самому Спрут IAM вынесены на отдельную закладку.

Список сессий позволяет решать сразу несколько задач:

Просмотреть текущее состояние пользователей (кто авторизован прямо сейчас).

Просмотреть для сессии логин, время начала, IP-адрес, факторы аутентификации.

Принудительно завершить любую сессию (например, на время технического обслуживания СПО или в случае компрометации учетной записи).

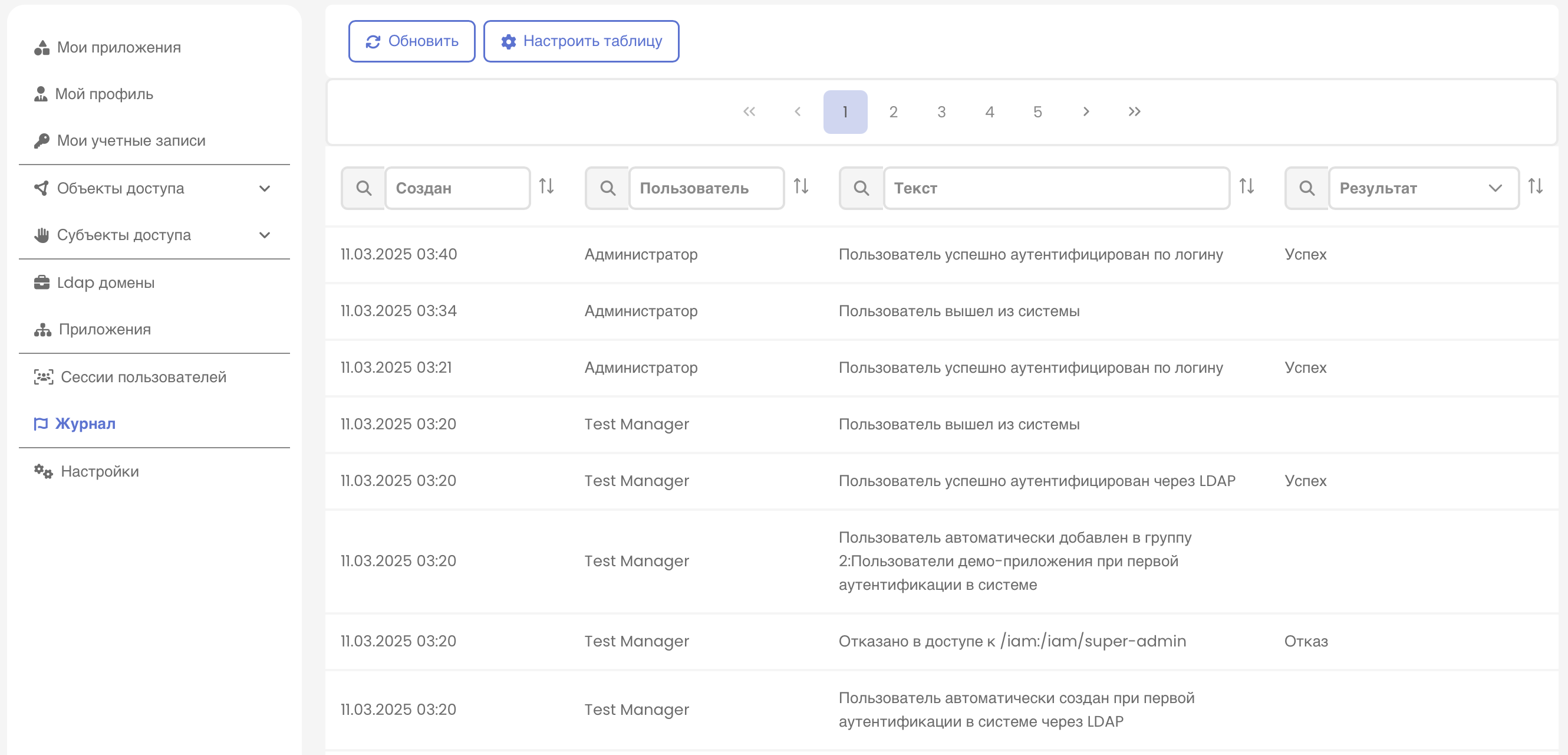

В разделе "Журнал" можно просмотреть список событий информационной безопасности - начало и окончание сессии, создание или изменение учетных записей, неудачные попытки входа, а также прикладные события, регистрируемые от приложений по специализируемому API.

Ограниченные администраторы

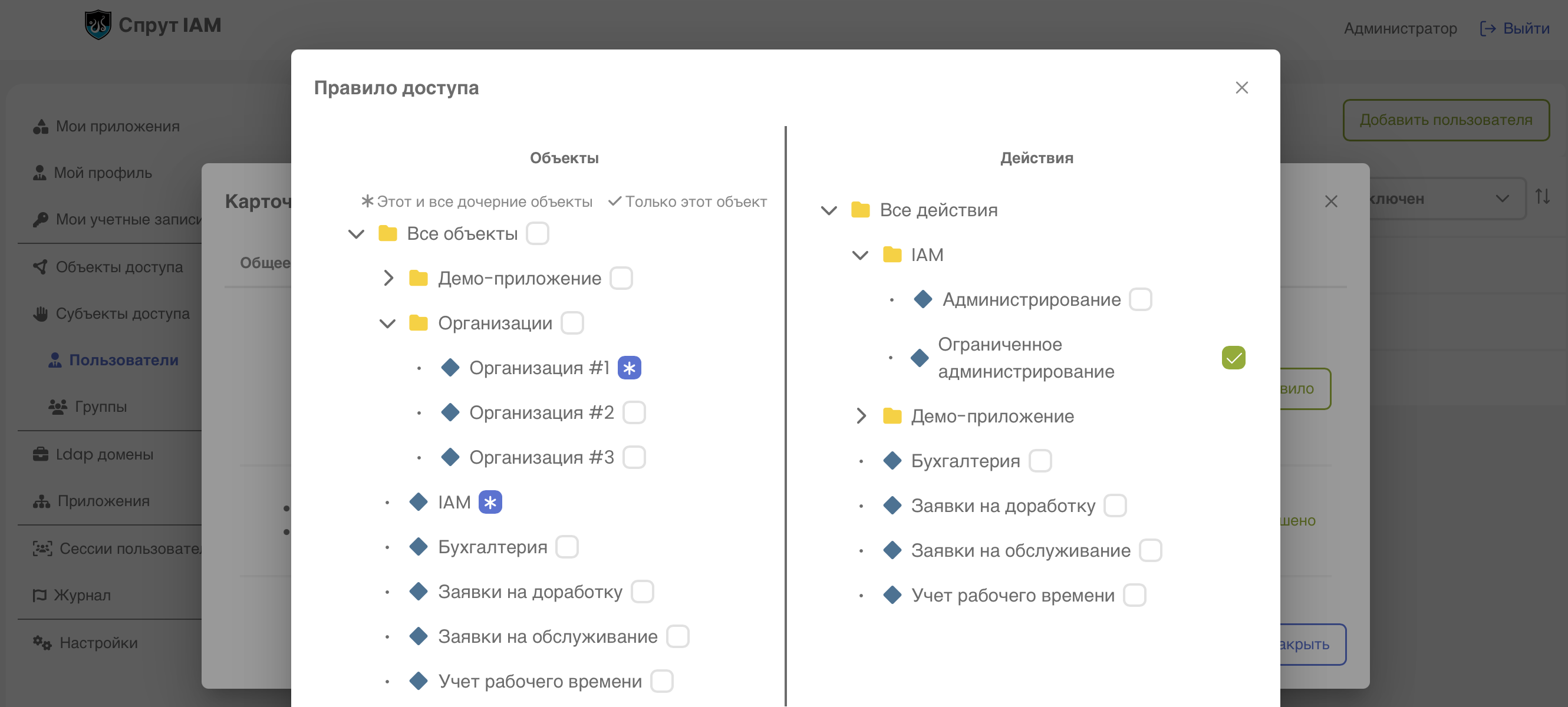

Роль ограниченного администратора в Спрут IAM позволяет делегировать часть функций управления правами доступа от "Глобального администратора" отдельным людям, которые будут администрировать пользователей только своей организации и только в части выделенных им защищаемых ресурсов.

Для настройки работы ограниченных администраторов сначала необходимо ввести вручную или загрузить по API справочник Организаций (в объектах доступа).

После чего необходимо назначить пользователю права ограниченного администрирования, с указанием конкретных организаций:

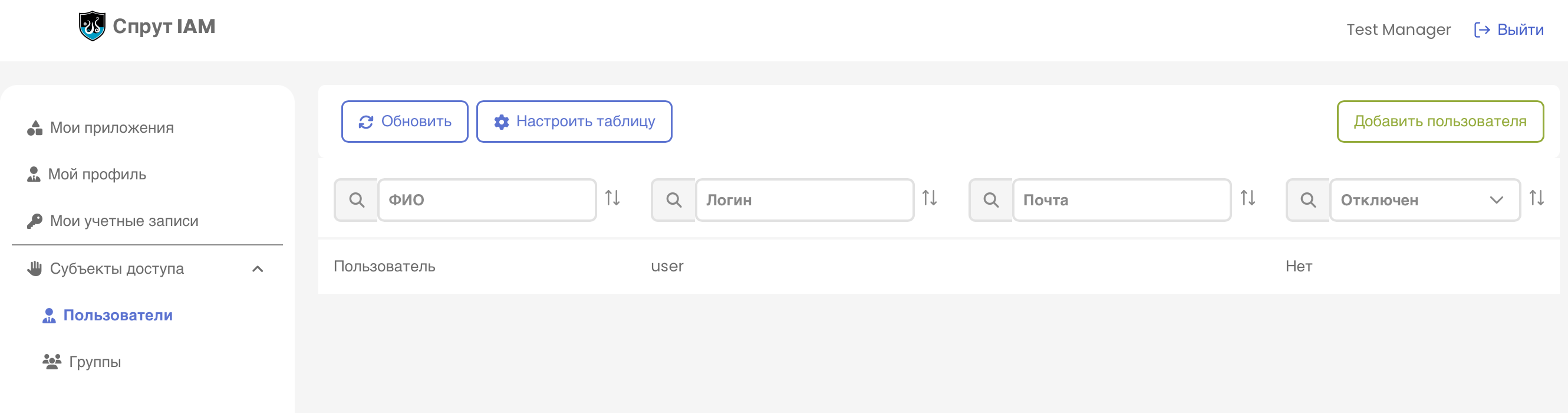

В результате этих действий в интерфейсе пользователя появится раздел "Объекты доступа":

В списке пользователей и групп ему будут доступны только те записи, которые привязаны к организациям с имеющимся правом доступа пользователя на ограниченное администрирование.